Le VPN (Virtual Private Network) sono una soluzione preziosa per nascondere da occhi indiscreti le attività sul web e mascherare la propria posizione geografica. Questo tipo di rete è stata creata per garantire anonimato e sicurezza alla navigazione online attraverso la cifratura dei dati, che li rende inaccessibili a qualsiasi utente non autorizzato.

Usare una VPN può quindi essere utile per accertarsi che nessuno spii le credenziali che digitiamo, ma anche per accedere ai siti web stranieri che in Italia sono bloccati oppure, quando ci si trova all’estero, per connettersi a internet come se si stesse navigando dall’Italia.

Scopriamo cos’è e a cosa serve una Virtual Private Network.

Cos’è una VPN

Con il termine VPN, acronimo di Virtual Private Network (in italiano rete privata virtuale), si indica una vera e propria rete privata che sfrutta, come infrastruttura di trasporto, una rete pubblica potenzialmente non sicura in cui chiunque può accedere, come Internet.

Tale rete è privata perché è accessibile solo a soggetti autorizzati mediante autenticazione con nome utente e password e virtuale perché il traffico dati viene cifrato da un server remoto, in modo che non sia possibile risalire alla posizione dell’utente.

Esistono tre tipologie di reti VPN:

- Trusted VPN;

- Secure VPN;

- Hybrid VPN.

Trusted VPN

Nella Trusted VPN il cliente affida al gestore dei servizi la creazione di un percorso dati con caratteristiche di sicurezza particolari, così da garantire che i dati arrivino velocemente e al riparo da occhi indiscreti a destinazione. Tuttavia la protezione dei dati non è assoluta.

Secure VPN

Poiché la VPN non offriva una sicurezza completa, è stata introdotta la Secure VPN, che assicura la protezione dei dati attraverso la creazione di un tunnel fra due nodi o segmenti di rete. La pecca di questo meccanismo è che non garantisce che il percorso dei dati sia ottimale.

Hybrid VPN

Per questo motivo recentemente è stata introdotta sul mercato la Hybrid VPN, una rete ibrida che unisce i livelli di sicurezza garantiti dalla Secure VPN alla certezza dei percorsi della Trusted VPN.

Come funziona una VPN

Possiamo considerare la rete privata virtuale come un tunnel che seleziona il traffico dei dati in entrata e in uscita, adottando un cifrario sicuro. La rete VPN permette di collegarsi da un client come se ci fossero dei cavi fisici.

Rispetto, però, ad una classica rete locale, questo tipo di connessione avviene attraverso un tunnel virtuale, sicuro e riservato, realizzato in una rete intrinsecamente non sicura, cioè Internet.

Questo tipo di rete viene usata per molteplici scopi, di conseguenza può avere una struttura diversa a seconda dell’ambito nel quale si rende necessario usufruirne. Nello specifico, le reti VPN si suddividono in due categorie:

- VNP ad accesso remoto, che collegano i vari nodi della rete ad un server che si occupa di filtrare il traffico e di instradarlo tra i nodi collegati. Di solito si usano per camuffare l’IP, aiutando gli utenti a oltrepassare le restrizioni geografiche su internet e a collegarsi a siti web altrimenti inaccessibili.

- VPN sito-to-site, che permettono la connessione tra due o più reti private dislocate in diverse parti del mondo, funzionando come un unico network privato. Questo tipo di VPN è più diffuso in ambito aziendale dove viene utilizzato per condividere le informazioni tra le varie sedi degli uffici.

Sicurezza e Privacy

Nel mondo di oggi, dove ogni informazione transita in rete, la sicurezza informatica ha assunto un ruolo cruciale. Ciascun utente si trova ad affrontare seri problemi legati alla sicurezza dei dati e alla riservatezza delle trasmissioni.

Le reti VPN sono ottime per proteggere la propria privacy ed evitare l’intrusione di utenti malintenzionati, cyber criminali e malware che possono mettere a rischio i nostri dati. Questi imprevisti hanno un’elevata probabilità di verificarsi quando ci si connette a reti Wi-Fi pubbliche.

Come abbiamo detto le VPN utilizzano tecnologie di crittografia per creare un tunnel virtuale all’interno del quale tutto il traffico è protetto dalla cifratura della VPN e nessuno può quindi intercettare e accedere ai dati.

Grazie all’abilitazione di una connessione di questo tipo è possibile inviare e ricevere dati personali, effettuare pagamenti e condividere dati di natura aziendale in sicurezza.

Le reti VPN vengono usate per diversi scopi:

- Le aziende vi ricorrono per far collegare alla rete aziendale i dipendenti quando lavorano da casa;

- I privati ne fanno uso per non correre rischi quando si collegano ad una rete Wi-Fi pubblica.

La VPN è anche un escamotage che si usa per accedere ai siti bloccati, come i servizi di streaming italiani, quando ci si trova all’estero, ed eludere la censura oppressiva di determinate nazioni. In questo caso, anche se il computer si trova fisicamente in un altro Paese, virtualmente è come se fosse in Italia.

Tunneling e Protocolli di cifratura

Per creare una rete privata la VPN sfrutta il concetto di tunneling, un protocollo di comunicazione che consente il passaggio di dati online attraverso un canale di transito (tunnel) che rende le informazioni disponibili solo ai nodi coinvolti nella comunicazione.

In pratica, i dati utili inviati da un dispositivo connesso a internet vengono imbustati in pacchetti che contengono anche le informazioni di protocollo, come l’indirizzo IP del mittente, chiamate in gergo “header”.

Una volta giunti davanti all’entrata del tunnel, questi pacchetti vengono incapsulati all’interno di un secondo pacchetto IP e attraversano il tunnel con un nuovo header. Arrivati alla fine del tunnel vengono deincapsulati e trasmessi ai destinatari finali autorizzati.

Per rendere sicuro il traffico di dati, le VPN usano dei protocolli di cifratura che codificano i dati affinché possano essere decifrati solo da chi possiede la chiave, ovvero gli utenti iniziali e quelli finali.

I principali protocolli per la sicurezza delle VPN sono:

- PPTP: il Point-to-Point Tunneling di Microsoft è stato il protocollo più usato dalle VPN sin dal loro arrivo. Ha una debole crittografia, nota per essere stata violata. A causa di ciò è considerato obsoleto e la stessa Microsoft ne sconsiglia l’uso.

- L2TP/IPsec: si tratta della combinazione di Layer 2 Tunneling Protocol, che ha il compito di facilitare il tunneling dei dati senza fornire alcun tipo di crittografia, con Internet Protocol Security che, prima di trasmettere i dati, fornisce un livello di crittografia. Funziona con la maggior parte dei sistemi operativi e rappresenta la scelta adottata più frequentemente dalle aziende.

- SSTP: è un protocollo introdotto da Microsoft sicuro e facile da usare. È dedicato principalmente al sistema operativo Windows, quindi su altre piattaforme è estremamente difficile da usare.

- OpenVPN: è diventato lo standard per la maggior parte dei servizi VPN perché supporta un buon numero di algoritmi di crittografia, offrendo un equilibrio perfetto tra velocità e sicurezza. Si tratta di una tecnologia open source che funziona su tutti i sistemi operativi e si adatta ad una molteplicità di utilizzi.

- IKEv2: lanciato con Windows 7, questo protocollo sviluppato da Cisco e Microsoft è molto simile nel funzionamento a IPsec, di cui però è un’evoluzione. Il suo punto di forza risiede nella velocità delle prestazioni, a cui si aggiunge la capacità di ripristinare automaticamente la connessione VPN in caso di perdita di connessione, il che lo rende particolarmente adatto ai dispositivi mobili.

Scegliere una VPN

Ora che ti sei fatto un’idea sul concetto di VPN, è arrivato il momento di scegliere il servizio più adatto alle tue esigenze.

Il mercato offre un’ampia gamma di soluzioni, ma non tutte offrono sufficienti garanzie in termini di tutela della privacy e di accesso ad alcune tipologie di servizi. Alcune, ad esempio, registrano i log di navigazione, ovvero la cronologia delle operazioni effettuate da un utente.

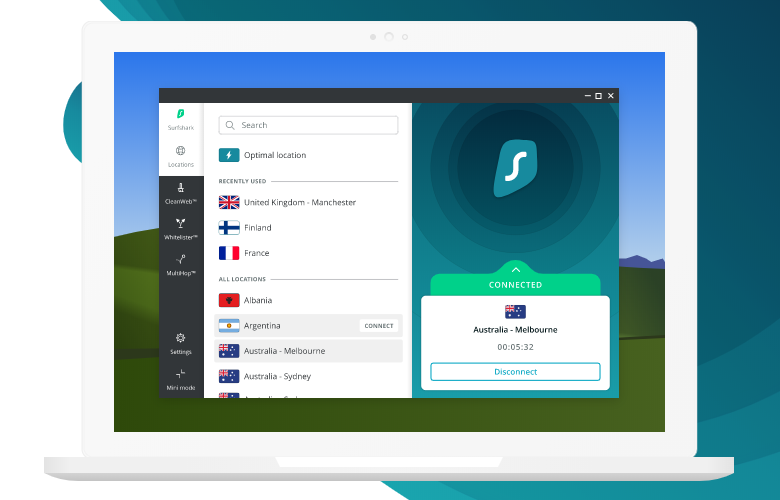

Se vuoi andare a colpo sicuro, un’ottima soluzione per te potrebbe essere Surfshark.

Entrato da poco nel mercato dei servizi VPN, Surfshark si distingue per affidabilità, velocità e sicurezza. Con oltre 800 server posizionati in ben 50 nazioni, offre un vasto range di scelta su dove indirizzare la propria connessione.

La velocità si attesta su valori molto elevati e l’interfaccia è pulita e lineare, perfetta per chi non vuole perdersi tra menu complicati e miriadi di opzioni.

Il servizio ha sede nelle Isole Vergini Britanniche, la cui legislazione favorevole non sottopone ad obblighi relativi alla conservazione dei dati. La VPN Surfshark offre assenza di leak, ovvero perdita di dati, una politica “no log”, che garantisce l’eliminazione di ogni traccia della propria navigazione, e protocolli di sicurezza associati a forti livelli di criptazione.

Nello specifico, questo servizio supporta IKEv2 e OpenVPN, due tra i migliori protocolli in quanto, oltre a garantire sicurezza nello scambio dei dati, assicurano velocità di comunicazione, e l’algoritmo crittografico AES-256-GCM.

Uno degli aspetti più interessanti è il fatto che non applica alcuna limitazione al numero di dispositivi collegabili simultaneamente con un singolo account.

Surfshark è una delle VPN più economiche sul mercato: il costo mensile parte da un minimo di 1,79 euro per il piano biennale. C’è però la possibilità di disdire l’abbonamento e richiedere il rimborso nel caso in cui non si fosse soddisfatti.

Il consiglio è di sfruttare il periodo di prova per misurare le prestazioni (velocità in download e upload, ping) e metterle a confronto con la propria connessione normale.

Cos’è una VPN: conclusione

Il punto di forza di una VPN risiede nel rendere anonima e protetta la trasmissione dei dati su internet, una rete pubblica che non è stata progettata per essere sicura.

Abilitando una connessione VPN proteggerai i tuoi dati personali e i tuoi pagamenti da possibili intrusioni informatiche e potrai navigare in modalità anonima accedendo a contenuti con limitazioni geografiche.

Va però ricordato che le VPN possono soffrire di vulnerabilità dovute all’utilizzo di cifrari deboli, pertanto è fondamentale scegliere un servizio capace di offrire garanzie in termini di sicurezza e velocità, a fronte di costi non eccessivi.

Lascia un commento